Dijital çağın ilerlemesi ve çoğu bilginin çevrimiçi platformlarda depolanması ile siber güvenliğin önemi gün geçtikçe artıyor. Son yıllarda milyonlarca insanı etkileyen birkaç veri ihlaline tanık olduk.

2013’te 3 milyar kişiyi etkileyen Yahoo ihlali, 2015’te sızan 191 milyon kişinin ABD seçmen tescil kayıtları ve 2017’de 143 milyon kişiyi etkileyen Equifax ihlali, hem şirketlerin hem de hükümetlerin bilgi ihlaline hedef olabileceğini gösteren örneklerden sadece birkaçı.

2015’ten sonra, 2020 seçimi her zamankinden daha güvenliydi ve ABD hükümeti siber güvenlik konusunda iyi bir anlayış ve saldırıları ve ihlalleri tespit etme araçlarına sahipmiş gibi görünüyordu. Ancak, yakın zamandaki SolarWinds ihlali, hükümetin ve benzer şekilde şirketlerin kendilerini siber saldırılardan korumak için gerekli önlemlere ve hazırlıklara sahip olmadığını kanıtladı.

SolarWinds ve SolarWinds İhlali Nedir?

SolarWinds A.Ş., birkaç farklı ülkede ofisleri bulunan bir Amerikan yazılım geliştirme şirketi. Ana odak noktaları, aşırı yükler, çökmüş sunucular ve ağ bağlantıları için bilgisayar ağlarını izlemek.

SolarWinds’i diğer firmalardan ayıran önemli bir noktaysa şu: Bir dizi federal kurum ve neredeyse tüm Fortune 500 şirketleri onların müşterisi, yani yazılımları aracılığıyla fazla miktarda önemli bilgi monitör ediliyor.

Dolayısıyla, kötü niyetli bir grup, veri çalma amacıyla hükümete ve özel sistemlere bir şekilde gizlice girmek isterse, bunu onlarca farklı kurum ve firmanın güvenlik sistemlerini ayrı ayrı ihlal etmeye çalışmak yerine SolarWinds yazılımı aracılığıyla yapmak çok daha kolay olurdu. SolarWinds ihlali ile olan da tam olarak bu.

SolarWinds ihlali, şirketin Orion adındaki, hem kamu hem de özel sektörde yaklaşık 33,000 müşteri tarafından kullanılan bir ürünü aracılığıyla meydana gelen ve yakın zamanda keşfedilen bilgi ihlalidir. Şirket, Orion’u “BT yönetimini basitleştirmek için tasarlanmış güçlü, ölçeklenebilir bir altyapı izleme ve yönetim platformu” olarak tanımlıyor.

Saldırının Arkasında Kim Var?

Saldırının arkasında Rus dış istihbarat teşkilatının bir parçası olduğuna inanılan Rus hacker grubu Cozy Bear’ın olduğu düşünülüyor. Rus yetkililer ise bu raporları temelsiz olarak nitelendiriyor.

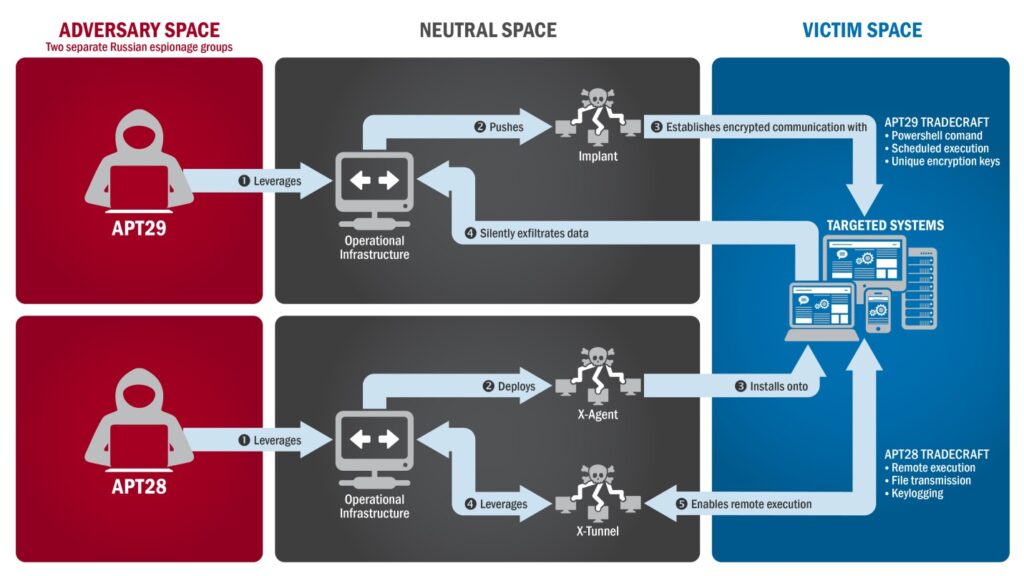

ABD Federal Hükümeti, bunları gelişmiş kalıcı tehdit GKT29 olarak sınıflandırıyor. Profilleri sessiz veri hırsızlığına işaret ediyor. Nasıl çalıştıklarına dair basit bir şematiği yukarıda görebilirsiniz.

Böyle bir ihlalin, filmlerde her zaman gördüğümüz hacker’lara geri takip edilebilecek açık işaretler ve izler eşliğinde yaşandığını düşünüyor olabilirsiniz: Bilgisayarlar çöküyor, alarmlar yanıp sönüyor vesaire. Ancak durum hiç de öyle olmadı. Yaşanan şöyleydi, kullanıcılar SolarWinds’in Orion yazılımı için bir güncelleme indirdiler, bu güncelleme hacker’lar tarafından indirildikleri sistemlere bir arka kapı eklemek üzere bozulmuştu.

Saldırının kapsamına bakıldığında, özel sektördeki ve hükümetteki yaklaşık 18,000 kullanıcının şu ana kadar bu bozuk güncellemeden etkilendiği tahmin ediliyor.

Bu ihlal, hükümetlerin ve şirketlerin kullanması gereken siber güvenlik ve risk değerlendirme önlemlerinin önemini gösteriyor.

Nasıl Fark Edilmedi?

Bir siber güvenlik tehdidi tespit şirketinin CEO’su olan Hitesh Shesh, şirketlerin esas olarak dijital saldırıları durdurmaya odaklandığını ve asla ihlal edilmeyecekleri yanılgısına kapıldığını söylüyor. Bu yanlış anlama nedeniyle, tehdit tespiti ve müdahalesi daha düşük önceliklere sahip. Hatta yetkililerin, özel bir siber güvenlik firması konu hakkında kendilerine bilgi verene kadar en az 9 ay ihlalden haberdar olmadıkları bildirildi.

Bahsi geçen özel şirket FireEye, saldırıya uğradıklarını fark etti ve saldırının kaynağını bulmak için sistemlerini tararken saldırının çok daha büyük bir ölçekte olduğunu anladı.

Bu durum, sistemleriniz gerçekten ihlal edildiğinde uygulamaya hazır karşı önlemleriniz olmamasının ne kadar zarar verici olabileceğini gösteriyor.

Amaç Neydi?

Saldırının kapsamı halen araştırılıyor olsa da, Dışişleri, Hazine ve Ticaret Bakanlıkları’nın yanı sıra İç Güvenlik Bakanlığı ve Pentagon’un ihlal edildiği bildiriliyor.

Şu ana kadar öğrenilenlerden, ağırlıklı olarak Ticaret ve Hazine Bakanlıkları’nın e-posta hesapları hack’lenerek izlenmiş gözüküyor. Ancak, saldırının 9 ay önce gerçekleştiğini ve yakın zamanda keşfedildiğini düşünürsek, çalınan bilgilerin gerçek miktarının belirlenmesi büyük olasılıkla çok daha uzun sürecek.

Hacker’lar, FireEye’dan “şirketin, müşterilerin bilgisayar ağlarındaki güvenlik açıklarını bulmak için kullandığı hassas araçları” çalmış. Firma, çalınan bu verilerin hiçbirinin ABD hükümetine yapılan saldırılar için kullanılmadığını bildirdi. Öte yandan, bu araçların ileride saldırılar için kullanılıp kullanılmayacağını zamanla göreceğiz.

Ne Yapılabilirdi?

Bu ihlal, insanların bunun gerçekleştiğini anlamaları için bile geçen sürenin miktarı nedeniyle önceki siber saldırılardan farklı. International Data Corporation’ın güvenlik ürünleri program direktörü Jay Bretzmann, yaşadığımız çağda, “İnternete bağlanan her şeyin hack’lenebilir olduğunu” düşünmeniz gerektiğini söylüyor ve bu olay onu kesinlikle haklı çıkarıyor.

Bu ihlal, muhtemelen dünyadaki en iyi korumalara sahip firmaları ve ajansları etkiledi ve bu da siber güvenlik konularına tek bir açıdan yaklaşmanın yeterli olmadığını gösteriyor. Sistemlerinizi erişilemez hale getirmeye çalışmak imkansız. Ne zaman saldırıya uğradığınızı anlamak için uygun araçlara ve ihlale cevap vermek için bir yol haritasına sahip olmanız gerekiyor.

Bu kuruluşlar, sistemlerini kontrol etmek için gerçek zamanlı risk değerlendirme yöntemlerini kullansalardı işlerin farklı sonuçlanıp sonuçlanmayacağını insan merak ediyor. Güvenlik açıklarının nerede olduğunu görmek amacıyla, sistemlerini ihlal etmenin yollarını bulmak için 3. Taraf yüklenicileri kullansalardı ne olurdu? Bunları zaten yapıyorlardıysa, kontrol sıklıklarını arttırarak güvenlik sistemlerini gerçek zamanlı şekilde taramayı deneselerdi ne olurdu?

Bu noktada ne olurdular işe yaramasa dahi, gelecekte bu tür olayların bir daha yaşanmaması için bir an önce daha fazla önlem alınması gerektiği ortada.